“Zahle Bitcoins oder ich veröffentliche Videos von dir, auf denen du masturbierst.” Kriminelle wollen mit solchen Drohungen Bitcoins per E-Mail erpressen. Sie nutzen sogar persönliche Daten der Empfänger:innen in der Mail. Die stammen meist aus Hacks oder Adressdatenbanken.

Das Wichtigste in Kürze:

- Geschmacklose, aber haltlose Erpressungen per E-Mail reißen nicht ab, zeigt das Phishing-Radar der Verbraucherzentrale NRW.

- Unbekannte Absender:innen behaupten unter anderem, die Webcam der Empfänger:innen gehackt und sie bei “sexuellen Handlungen an sich selbst” gefilmt zu haben.

- Empfänger:innen sollen eine gewisse Summe in Bitcoins überweisen oder das Video werde veröffentlicht.

- Um den Druck zu erhöhen, können die Mails auch persönliche Daten wie Handynummer, Postanschrift oder Bankverbindung enthalten.

Inhaltsverzeichnis

- Anonyme Erpressungsversuche

- Persönliche Daten sollen Druck erhöhen

- Beispiele

- Erpressung mit freiwillig erstellten Bildern

- Wie groß ist die Gefahr eines Kamera-Hacks?

- Wie kann man sich schützen?

- Login-Daten geklaut? So finden Sie es heraus

Anonyme Erpressungsversuche

Worte wie: “Es geht um Ihre Sicherheit” oder einfach nur “Konto” oder “Video” stehen im Betreff und sollen Empfänger:innen der E-Mail zum Öffnen verleiten. Im Text geht es dann um etwas anderes: Erpressung. Die unbekannten Absender:innen schreiben an offenbar wahllos ausgewählte Empfänger:innen, dass sie deren Webcam gehackt und sie beim Pornogucken und “sexuellen Handlungen an sich selbst” gefilmt hätten. Nur wer einen gewissen Betrag in Bitcoins überweise, könne verhindern, dass die Filme an Familien und Freunde weitergegeben oder veröffentlicht würden.

In einer anderen Version behaupten die Absender:innen, sie hätten den Computer der Empfänger:innen mit einer Software infiziert, die pornografische Dateien gefunden hätte und drohen damit, Freunde und Familienmitglieder darüber zu informieren. Manchmal hängen auch Dateien an diesen Erpressungsnachrichten, die Sie keinesfalls öffnen sollten! Denn sie beschädigen sehr wahrscheinlich Ihr Gerät damit.

Nach bisherigen Erfahrungen ist es sehr unwahrscheinlich, dass die Kriminellen tatsächlich über Videomaterial verfügen. Trotzdem sollten Sie diese E-Mails mittlerweile ernst nehmen – vor allem dann, wenn ein tatsächlich verwendetes Passwort genannt wird. In jedem Fall ist es wichtig, solche Erpressungsversuche anzuzeigen (s. unten, “So reagieren Sie richtig”).

Persönliche Daten sollen Druck erhöhen

Das Phishing-Radar der Verbraucherzentrale NRW erhält immer wieder zahlreiche solcher E-Mails. Seit Anfang 2021 versuchen Kriminelle auch immer mal wieder, den Druck zu erhöhen. So kommt zum Beispiel einen Tag nach der ersten E-Mail eine zweite als “freundliche Erinnerung” – in der Regel von einer anderen Adresse. In einigen E-Mails stehen echte Passwörter, Handynummern oder Postanschriften der Empfänger:innen. Mitte November 2019 sind erstmals Varianten aufgetaucht, in denen der Name, die Adresse, das Geburtsdatum und sogar die Bankverbindung enthalten waren.

Solche Methoden sind schon länger von anderen Spam-Mails bekannt, stammen in der Regel aus geknackten Datenbanken oder den Käufen von Datensätzen und haben nichts mit den Behauptungen in den E-Mails zu tun. Eine weitere Möglichkeit, woher Ihre persönlichen Daten stammen können: Von Personen, die sie in ihrem Smartphone gespeichert und sich unbewusst schädliche Apps installiert haben. Einige davon können die Adressbücher auslesen und gespeicherte Daten an Kriminelle senden.

Sie sollten auf jeden Fall die Abbuchungen von Ihrem Bankkonto kontrollieren, falls Sie eine E-Mail erhalten, in der Ihre korrekte Kontonummer steht. Enthält eine E-Mail ein Passwort, das Sie tatsächlich irgendwo verwenden, sollten Sie es für den betroffenen Zugang schnellstmöglich ändern! Nutzen Sie für jedes Konto eines Online-Dienstes ein eigenes Kennwort! Infos für starke Passwörter finden Sie in diesem Text.

Dass es wichtig ist, für jeden Online-Account ein eigenes Passwort zu nutzen, zeigen Verbraucherschilderungen seit November 2022. So berichtet eine Verbraucherin in der Facebook-Gruppe “Phishing-Radar Verbraucherzentrale NRW”, dass das Passwort ihres E-Mail-Kontos in der Erpressernachricht enthalten war. “Kurz darauf wurde Insta versucht zu hacken, dann Facebook und mein Amazon-Konto wurde lahm gelegt.”

In einigen Varianten der Erpressung sind die Empfänger:innen offenbar selbst die Absender:innen der Nachrichten. Das erklären die Erpresser:innen im Text damit, dass sie einen Virus installiert hätten, der den Zugriff aufs E-Mail-Konto ermögliche. Auch das ist in der Regel eine frei erfundene Behauptung. Denn was als Absender:in einer E-Mail angezeigt wird, lässt sich leicht manipulieren. Aufschluss über die echte Absenderadresse (bzw. zumindest den Server, von dem die Nachricht abgeschickt wurde), liefert der E-Mail-Header.

Beispiele

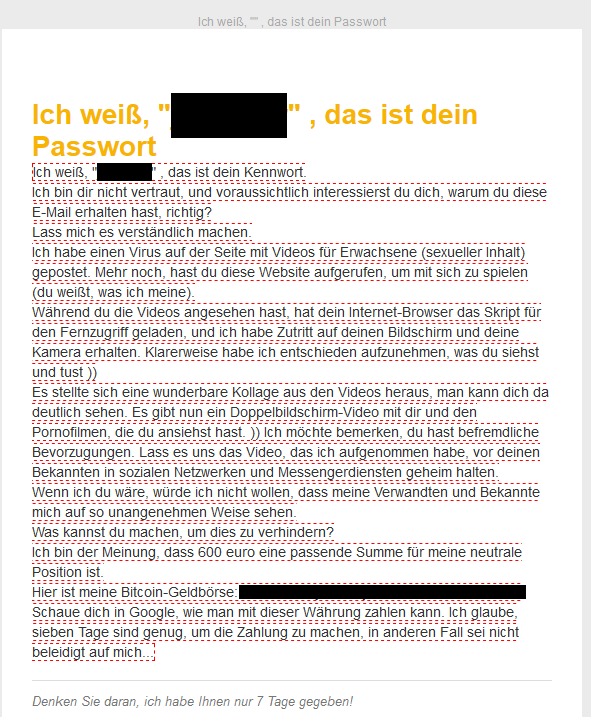

Beispiel einer Erpresser-Mail mit angeblich “erbeutetem” Passwort:

Beispiel für eine Erpressernachricht in englischer Sprache:

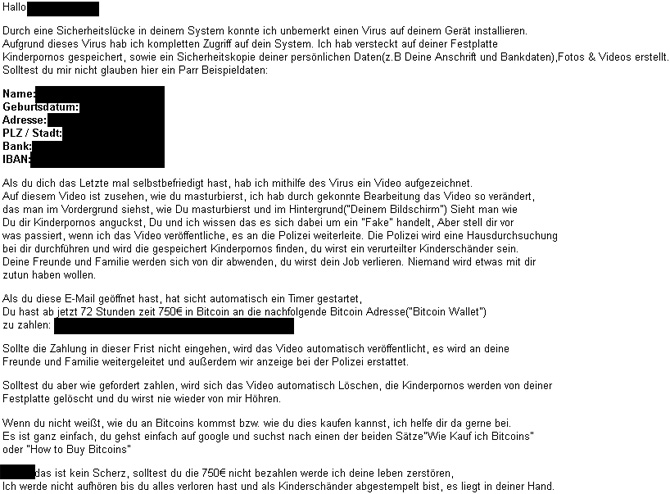

Beispiel einer Erpressernachricht mit persönlichen Daten des Empfängers:

Erpressung mit freiwillig erstellten Bildern

Anders verhält es sich übrigens, wenn in einschlägigen Videochats versucht wird, gutgläubige Chatpartner zu sexuellen Handlungen vor der Kamera zu bewegen und anschließend mit diesen Aufnahmen zu erpressen. Hier existieren tatsächlich Videoaufnahmen, die auch veröffentlicht werden könnten. Dies wird als “Sextortion” bezeichnet. Die Polizei hat dazu einige Hinweise und Tipps veröffentlicht.

Wie groß ist die Gefahr eines Kamera-Hacks?

Ganz unwahrscheinlich ist es allerdings tatsächlich nicht, dass eine Kamera unbemerkt Aufnahmen macht. Die Software-Sicherheitsfirma Checkmarx hatte 2019 eine Sicherheitslücke bei Android entdeckt, mit der Apps unbemerkt auf die Kamera zugreifen konnten – sogar, wenn Nutzer:innen ihnen gar nicht die Berechtigung für den Kamerazugriff erteilt hatten. Betroffen waren laut Checkmarx Smartphones von Google und Samsung. Über weitere Hersteller gab es keine Angaben. Die Gefahr sei aber mit einem Update der Kamera-App im Juli 2019 ausgeräumt worden, hieß es. Details können Sie auf der Checkmarx-Seite lesen (auf englisch).

Eine weitere ernste Bedrohung meldet das Sicherheitsunternehmen Proofpoint: Der Trojaner “PsiXBot” soll seit September 2019 in der Lage sein, unbemerkt Audio- und Videoaufnahmen zu starten, sobald eine Pornoseite aufgerufen wird. Das Video werde als AVI-Datei gespeichert und anschließend an einen Server geschickt.

Wie kann man sich schützen?

- Auch wenn es nicht gut aussehen mag: Am besten kleben Sie Ihre Webcam ab, wenn Sie sie nicht nutzen. Das gilt auch für Smartphone-Kameras.

- Nutzen Sie unbedingt ein aktuelles Virenschutzprogramm und lassen Sie es Ihren Computer von Zeit zu Zeit komplett auf Viren untersuchen.

- Installieren Sie Updates für Ihr Betriebssystem. Vertrauen Sie nur Updates, die vom Betriebssystem selbst angeboten werden. Angebote per E-Mail oder auf fremden Internetseiten können schädliche Programme sein!

- Installieren Sie nur Apps aus vertrauenswürdigen Quellen. Prüfen Sie vor der Installation die Beschreibungen der Hersteller, Nutzerbewertungen und hinterfragen Sie kritisch, wofür Sie die App nutzen wollen und ob dafür eventuell geforderte Berechtigungen wirklich nötig sind.